¿Te acaban de hackear? Estos son los pasos que debes seguir en los primeros 15 minutos

Si fuiste víctima de un ciberataque o sospechas que te están atacando, toma nota de las indicaciones que debes seguir para evitar la fuga de información sensible y manipulación de tus credenciales.

En la era digital, el robo de información privada y sensible es una amenaza constante que afecta a millones de usuarios en todo el mundo a través de sus redes sociales e incluso los servicios bancarios. Ante un hackeo, la rapidez de acción es crucial para proteger los datos y mitigar posibles consecuencias. Para ello, conversamos con ESET, compañía especializada en ciberseguridad, para conocer la guía de pasos inmediatos a seguir en esos casos.

El acceso inicial a las cuentas vulneradas suele producirse por credenciales robadas, ataques de phishing o infecciones con malware, a menudo sin que la víctima lo perciba. Los siguientes pasos son aplicables tanto si una cuenta ha sido comprometida directamente como si el acceso se originó desde un dispositivo infectado.

TE RECOMENDAMOS

TEMU VS. ALIEXPRESS: ¡AQUÍ ESTÁN LOS MEJORES PRECIOS! | TECHMOOD

15 minutos para responder

Minuto 0-2: Contener el daño

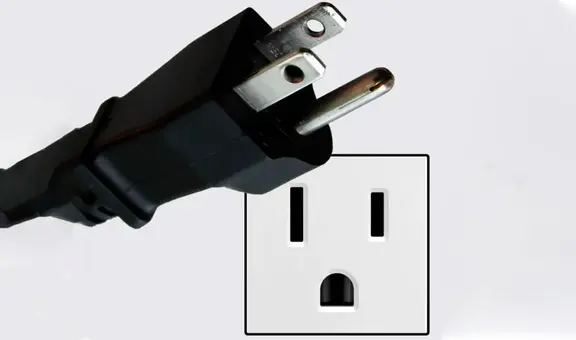

La primera medida es desconectar el dispositivo de internet, ya sea Wi-Fi o datos móviles. Si la cuenta comprometida es online (correo electrónico, red social o banco), cierre la sesión en todos los dispositivos que la plataforma lo permita. En este punto, evite eliminar cualquier información, ya que podría servir como evidencia para analizar la naturaleza del ataque.

PUEDES VER: Crisis de RAM: smartphones más caros, nuevos equipos con 4 GB de memoria y más cambios que vendrían

Minuto 3-6: Asegurar el acceso

Cambie la contraseña de la cuenta comprometida desde un dispositivo seguro. Es fundamental utilizar una clave única y robusta. Adicionalmente, active el doble factor de autenticación (2FA) siempre que sea posible. Si la plataforma hackeada lo permite, cierre todas las sesiones activas y revoque los accesos de aplicaciones conectadas.

Minuto 7-10: Revisar otras cuentas

Si reutiliza la misma contraseña en diferentes servicios, actualice las claves en todas las plataformas para evitar futuros hackeos. Verifique si ha habido cambios en los datos de contacto, mensajes no reconocidos, o compras y movimientos extraños. Asimismo, revise el historial de inicios de sesión y la actividad reciente para detectar accesos no autorizados.

Es crucial destacar la importancia del correo electrónico, ya que a menudo funciona como la puerta de recuperación para otras cuentas. Si un ciberatacante controla su email, podrá acceder a otros servicios. Por ello, asegurar el correo electrónico es fundamental para prevenir la repetición del hackeo.

Minuto 11-13: Escanear y limpiar

Realice un análisis de seguridad completo en el dispositivo vulnerado. Elimine cualquier software, extensión o aplicación que no haya instalado. Mantenga el sistema operativo y las aplicaciones actualizadas.

Minuto 14-15: Avisar y prevenir

Informe a sus contactos sobre el incidente, ya que el ciberatacante podría intentar contactarles para solicitar dinero o cometer estafas. También debe reportar el incidente a la plataforma afectada (correo, red social, banco), especialmente si hay datos sensibles o dinero involucrados. Si los servicios financieros fueron hackeados, contacte de inmediato a la entidad para bloquear operaciones y monitorear todos los movimientos.

PUEDES VER: Crisis de RAM: smartphones más caros, nuevos equipos con 4 GB de memoria y más cambios que vendrían

“Un hackeo de una cuenta funciona como un proceso: tiene etapas. Entonces, accionar rápido es clave, ya que el ataque podría quedar en la nada, o tener un impacto mínimo. Es decir, marca la diferencia entre que todo quede en una anécdota, o la pérdida de datos sensibles y dinero.”, comenta Mario Micucci, Investigador de Seguridad Informática de ESET.