¿Quieres mantener segura tu red Wifi? Con este truco podrás evitar el robo de tu internet

¿Crees que hay intrusos en tu conexión inalámbrica? De esta forma puedes proteger tu red Wifi y evitar que personas no autorizadas la usen. Entérate aquí.

- ¿Tu Wifi se desconecta constantemente? Conoce por qué sucede y cómo puedes solucionarlo

- ¿Cuál es el dispositivo que consume más WiFi en tu casa? Esto dicen los expertos

Hoy en día, la protección de las redes Wifi, presentes en prácticamente todos los hogares, se ha convertido en una prioridad para evitar intrusiones indeseadas que podrían comprometer la privacidad y el rendimiento de la conexión. Si bien las amenazas a la seguridad han evolucionado, también lo han hecho las herramientas para mantener nuestras redes seguras.

En ese sentido, es fundamental comprender los mecanismos disponibles para proteger tu red Wifi. Muchas personas suelen confiar en contraseñas simples o en la seguridad proporcionada por el proveedor de servicios de Internet. Sin embargo, estas medidas pueden resultar insuficientes frente a técnicas más avanzadas utilizadas por aquellos que intentan acceder ilegalmente a tu conexión. Por lo tanto, existe un método sencillo, pero efectivo: el uso de una 'lista blanca' o 'whitelist' para controlar quién puede acceder a tu red.

TE RECOMENDAMOS

TEMU VS. ALIEXPRESS: ¡AQUÍ ESTÁN LOS MEJORES PRECIOS! | TECHMOOD

¿Cómo evitar el acceso de desconocidos a la red Wifi con una 'whitelist'?

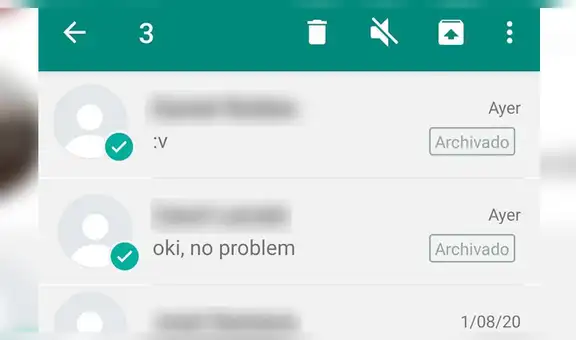

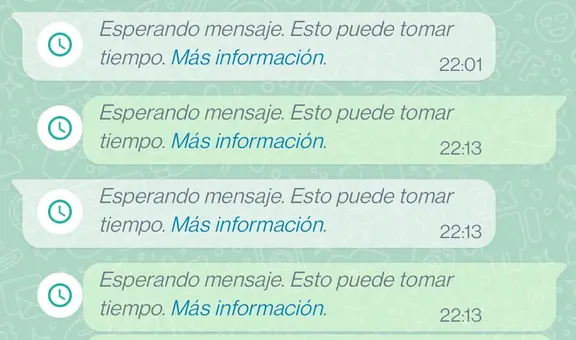

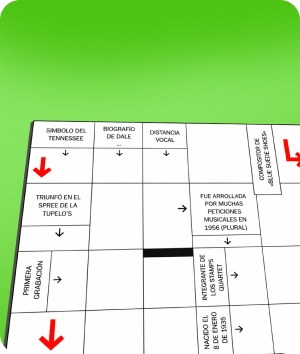

La 'whitelist', o lista blanca, es una herramienta que permite a los usuarios de redes Wifi especificar qué dispositivos pueden conectarse a su red. En lugar de permitir el acceso a cualquier dispositivo que tenga la contraseña, este método limita la conexión únicamente a los dispositivos que han sido previamente autorizados. Para implementarla es necesario acceder a la configuración del router. Una vez dentro del panel de control, generalmente accesible a través de un navegador web al introducir la dirección IP del router, se debe buscar la sección de configuración avanzada, donde se habilita la opción de control de acceso por direcciones MAC (Media Access Control).

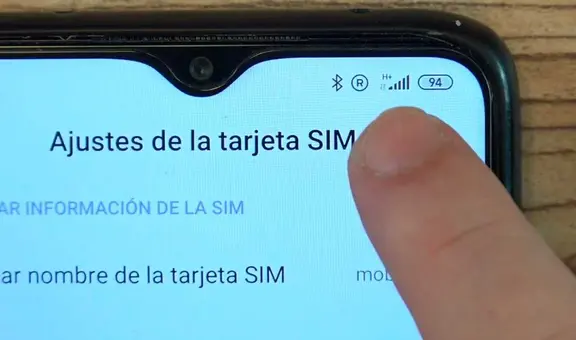

Las direcciones MAC son identificadores únicos asignados a cada dispositivo con capacidad de conectarse a internet, y es mediante ellas que se realiza la selección de quién puede o no acceder a la red. Está compuesta por seis pares de caracteres alfanuméricos separados por ':' entre cada bloque, por ejemplo: AA:CC:DD:FF:GG:LL. Debido a que todos los equipos cuentan con el filtrado MAC, es posible utilizar esta función para limitar quién puede o no acceder a nuestra red Wifi.

Una vez habilitado el control por direcciones MAC, es necesario agregar manualmente las direcciones de los dispositivos que se desean autorizar. Aunque este proceso puede parecer laborioso, es un paso crucial para aquellos que buscan maximizar la seguridad de su conexión Wifi, asegurando que solo los dispositivos autorizados puedan acceder a internet. Este método no solo evita el acceso de intrusos, sino que también permite un control más detallado de los recursos de la red.

Otros métodos para proteger tu red Wifi

Aunque la ‘whitelist’ es una solución efectiva, no es el único método disponible para proteger tu red Wifi. De hecho, combinar varios enfoques puede ofrecer una capa adicional de seguridad. Otro método simple y efectivo es cambiar la contraseña del Wifi regularmente y utilizar combinaciones complejas que incluyan letras, números y símbolos.

Adicionalmente, la configuración del router permite cambiar el nombre de la red, o SSID, y ocultarlo para que no sea visible para cualquier dispositivo en las proximidades. Esta estrategia reduce la probabilidad de que alguien detecte tu red y haga intentos de acceder a ella. Además, si ya cuentas con intrusos, deberás desactivar cuanto antes la función WPS (Wifi Protected Setup), que, aunque facilita la conexión instantánea de dispositivos, también representa una vulnerabilidad explotable por atacantes.