La historia del hacker colombiano-estadounidense que se enfrentó al régimen de Corea del Norte

Alejandro Cáceres, bajo el seudónimo de P4x, se hizo famoso por ejecutar un contraataque innovador como respuesta a un intento de invasión cibernética por espías de Corea del Norte.

- El país de Latinoamérica que podría ser el próximo Silicon Valley: es financiado por EE.UU. para desplazar a China

- Descubre cómo una moneda venezolana de 2 bolívares puede valer hasta USD$800

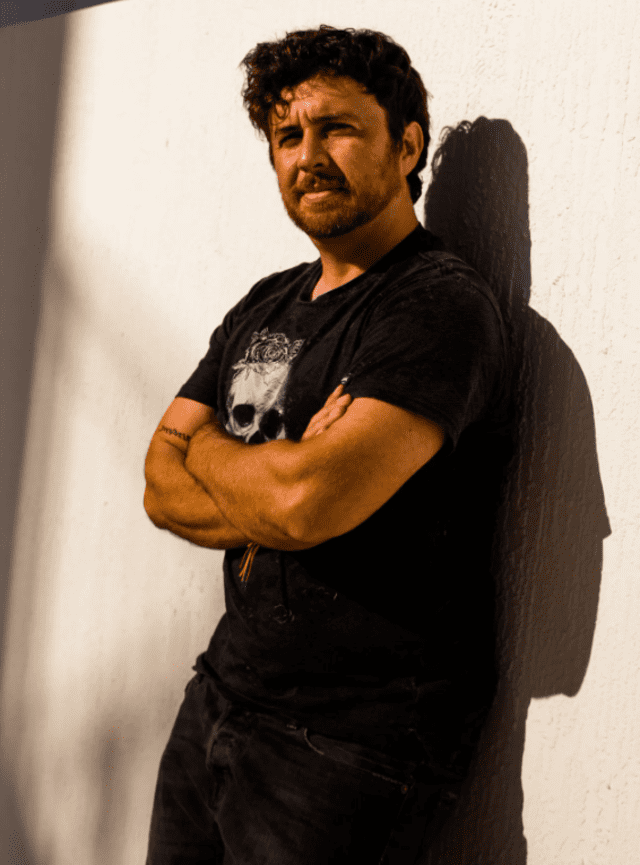

Alejandro Cáceres —un experto en seguridad informática de nacionalidad colombiana-estadounidense, de 38 años— se hizo conocido bajo el seudónimo de P4x tras marcar un hito en la confrontación cibernética individual contra el Gobierno norcoreano. Desde su residencia en Florida, Cáceres ejecutó un contraataque cibernético que logró inutilizar los sitios web de Corea del Norte durante más de una semana. Este acto fue en represalia a un intento de espionaje por parte de agentes norcoreanos que buscaban apoderarse de sus herramientas de hacking.

"Consideré que era la acción adecuada. Si no demostramos que podemos defendernos, estos incidentes continuarán sucediendo", manifestó Cáceres al referirse a las razones que lo impulsaron a enfrentarse al régimen de Kim Jong-un. Este ciberactivista, caracterizado por sus tatuajes relacionados con el hacking y su alta disposición a asumir riesgos, no solo perseguía una venganza personal, sino también tenía el objetivo de transmitir un mensaje contundente: los ataques contra hackers de Estados Unidos no quedarían sin respuesta.

Lejos de enfrentarse a acusaciones por sus acciones de hackeo, la estrategia adoptada por Cáceres captó el interés del gobierno de los Estados Unidos y generó oportunidades para posibles colaboraciones. Se le extendió una invitación para compartir sus métodos ante destacados oficiales de los sectores de defensa e inteligencia estadounidenses. El objetivo era que ofrezca una aproximación más dinámica y eficaz en contraste con el enfoque tradicional, lento y precavido que caracteriza al modelo de guerra cibernética gubernamental.

En el brazo izquierdo Cáceres tiene tatuado un hash criptográfico. Foto: Wired

A pesar de sus intentos y propuestas, Cáceres manifestó su descontento ante la falta de aprobación oficial para su modelo de operaciones cibernéticas respaldadas por el Gobierno. Esta situación lo llevó a dejar de lado su alias P4x para emitir un mensaje renovado a los conciudadanos: la urgencia de que el Gobierno estadounidense ejerza su capacidad cibernética de forma más contundente.

PUEDES VER: Este país es el más estable mentalmente del mundo: sus habitantes son los más felices de Latinoamérica

Cáceres también resaltó la continua amenaza digital representada por grupos de ransomware, en su mayoría basados en Rusia, que lograron expropiar más de 1.000 millones de dólares mediante cuotas de extorsión. Además, señaló el robo de un billón de dólares en criptomonedas perpetrado por hackers vinculados a Corea del Norte, quienes contribuían al enriquecimiento del arsenal tecnológico del régimen de Kim Jong-un con recursos tecnológicos occidentales.

Durante dos años, Cáceres y la empresa contratista del Pentágono que se unió a él promovieron activamente ante el gobierno de Estados Unidos una postura más audaz respecto a los ataques cibernéticos auspiciados por Estados. Describieron este enfoque como un modelo de fuerzas especiales, caracterizado por hackers individuales o equipos reducidos que realizan operaciones digitales precisas y dirigidas. Esta propuesta se posiciona en contraposición al método burocrático y menos ágil de la guerra cibernética tradicional practicada por Estados Unidos.

Alejandro Cáceres recibió una oferta de reclutamiento por parte de Estados Unidos. Foto: Devin Christopher

¿Qué es un hacker y qué hace?

De acuerdo con la Real Academia Española (RAE), un hacker o pirata informático se define como una persona que posee habilidades avanzadas en el manejo de computadoras, quien explora un sistema informático con el objetivo de identificar fallos y desarrollar técnicas para su optimización.

PUEDES VER: China edificó puente en tiempo récord y EE. UU. tardará 10 años para reconstruir el Baltimore

¿Qué tipos de hackers existen?

- Los denominados Black Hat o ciberdelincuentes son hackers que irrumpen en sistemas o redes sin autorización con objetivos maliciosos, tales como dañar sistemas, acceder a información financiera, datos personales, contraseñas o diseminar virus. Dentro de esta categoría, se distinguen dos subgrupos: los Crackers, que se especializan en modificar software, crear malware, colapsar servidores e infectar redes, y los Phreakers, que se enfocan en el ámbito de las telecomunicaciones.

- Los Grey Hat poseen una ética variable según las circunstancias y el contexto. Ofrecen sus servicios a entidades, como agencias de inteligencia, grandes corporaciones o gobiernos, y pueden divulgar información útil a cambio de una compensación económica.

- Los White Hat o hackers éticos se dedican a identificar y notificar vulnerabilidades o deficiencias en los sistemas de seguridad.

- Los Newbies son individuos que recién comienzan en el ámbito de la ciberseguridad, con poca experiencia y conocimientos avanzados. Representan a los novatos dentro del mundo del hacking.

- Los Hacktivistas han ganado notoriedad en los últimos años gracias a sus habilidades para lanzar ataques cibernéticos con motivaciones políticas. Anonymous es uno de los ejemplos más emblemáticos de este grupo.

¿Cuánto dinero puede ganar un hacker?

En la búsqueda en diferentes portales de empleo, encontramos una variedad de rangos salariales para el puesto de hacker ético. Esto se debe a varios factores que incluyen la experiencia requerida, la ubicación de la empresa y la formación académica.

Dadas estas consideraciones, no podemos ofrecer una cifra exacta para el salario de estos profesionales. Sin embargo, tras consultar varias fuentes, podemos establecer un rango salarial. De acuerdo con la información recopilada, el salario para un hacker ético oscila entre $30.000 y $90.000 dólares anuales brutos.

¿Qué debo estudiar para ser un hacker?

Aunque la profesión de hacker no sigue una carrera específica, dado que el acto de hacking no es ético, Indeed, un portal de orientación profesional, sugiere que es beneficioso contar con una formación en ciencias computacionales, especializadas en áreas como informática, redes y sistemas.