¿Qué es un 'hacker de sombrero rojo' y por qué gigantes como Meta, Google o Microsoft los buscan?

Aunque actualmente abundan los ciberdelincuentes, lo cierto es que también hay profesionales que las firmas tecnológicas emplean para manejar los riesgos de la IA. Conócelos.

- Mejora tu WiFi en minutos: cómo un simple truco con papel aluminio puede aumentar la señal hasta un 20%

- Google lanza chat con IA que crea documentos, tablas de Excel y presentaciones en segundos: así puedes usarlo

Hoy en día, millones de personas en todo el mundo tienen sus datos sensibles expuestos a posibles ciberataques e incluso las propias empresas tecnológicas como Google, Microsoft y Meta no se encuentran a salvo. Así como hay expertos en informática que se especializan en prácticas maliciosas, hay quienes se encargan de garantizar la seguridad y el correcto funcionamiento de los servicios desarrollados por las grandes compañías en una realidad ahora inmersa en inteligencia artificial.

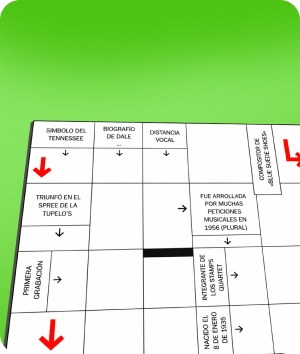

Los denominados 'hackers de sombrero rojo' son elementos esenciales en las estrategias de seguridad y la prácticas de software que llevan a cabo estos equipos de profesionales se remontan a la década de 1960. Los expertos en seguridad informática ponen a prueba las nuevas tecnologías para detectar errores, vulnerabilidades y eventuales peligros que pueden experimentar empresas y usuarios.

TE RECOMENDAMOS

TEMU VS. ALIEXPRESS: ¡AQUÍ ESTÁN LOS MEJORES PRECIOS! | TECHMOOD

El objetivo que se trazan es el de verificar que los sistemas resistan a varios tipos de ataques y una muestra de ello lo evidencia el chatbot desarrollado por OpenAI. ChatGPT, antes de su lanzamiento, tuvo que contratar expertos que verifiquen si existen estereotipos perjudiciales en las respuestas generadas u otro tipo de contenido peligroso.

PUEDES VER: ¿Por qué los teléfonos modernos ya no tienen la ranura para tarjetas micro SD? Te explicamos

Actualmente, equipos de trabajo de los gigantes tecnológicos incorporan profesionales especializados que buscan vulnerabilidades en sistemas de inteligencia artificial y software. Para ello, emplean tácticas focalizadas, como la inyección de datos de identificación personal.

"Más allá de consultar un modelo de IA para generar respuestas tóxicas, los equipos de sombrero rojo usan tácticas como extraer datos de entrenamiento que revelan información de identificación personal como nombres, direcciones y números de teléfono", explica Cristian Canton, líder de ingeniería de IA en Meta, en conversaciones con Forbes.

Se trata del proceso de poisoning con el que identifican fallas en los modelos para luego eliminarlos y evitar riesgos de seguridad.