Los 7 pilares para prevenir la ola de phishing y spam que surgió por el teletrabajo

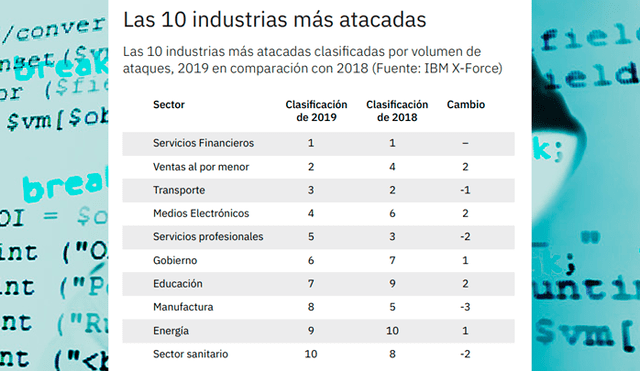

Los ataques de spam y phishing relacionados con la COVID-19 aumentaron en un 6.000 %, según un estudio de IBM X-Force. Descubre qué hacer para evitar esta ola de ciberdelincuencia.

- ¿Posees un Smart TV de Samsung, LG o Sony? Así puedes ver más de 50 canales gratuitos

- ¿Qué es Rakuten TV y cómo instalarla en tu Smart TV para ver miles de películas y series gratis?

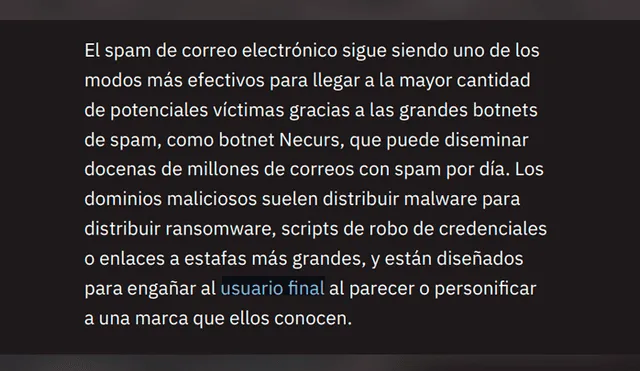

La crisis sanitaria mundial por la COVID-19 —que ha afectado la vida de millones de personas por más de 100 días— ha permitido, bajo ceros y unos, el crecimiento de enemigos silenciosos: el spam y el phishing hasta en un 6.000 %, según un reciente estudio IBM X-Force.

En base a esto, La República conversó con Diego Oviedo, líder de servicios de seguridad de IBM, con la intención de aclarar el impacto de la ciberdelincuencia en los ciudadanos y qué herramientas podemos usar para prevenirla.

¿Qué es el phishing y por qué es tan peligroso?

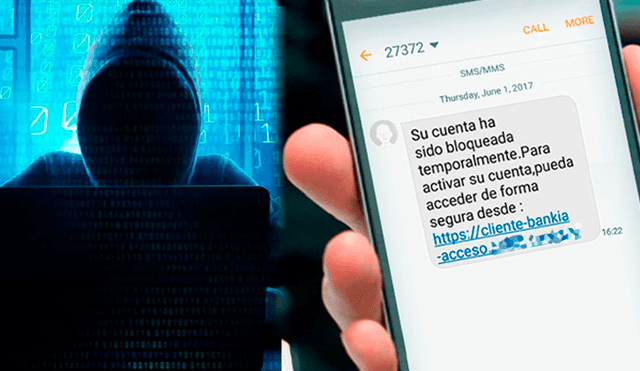

En términos simples, el phishing es una técnica fabricada por ciberdelincuentes para robar información y datos personales, que puede incluir desde contraseñas, cuentas bancarias, hasta información sensible. Lo peligroso es su fuerte parecido con el spam, con el que se suele confundir muchas veces, pues ambas suelen llegar por correo, mensajes de texto y otros canales de contacto común con usuarios.

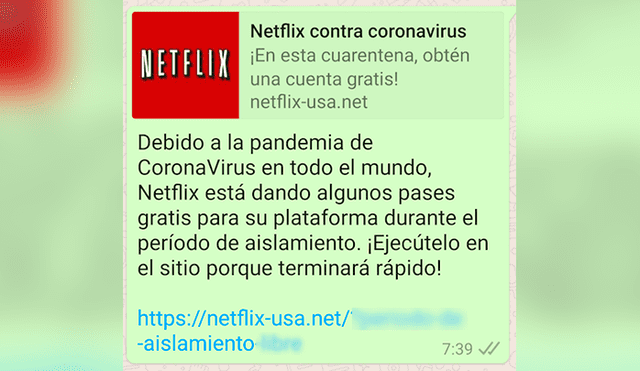

Aun así, la característica más grave del phishing es que es sigiloso, pues consiste en camuflar mensajes como si se trataran de empresas u organizaciones legítimas, buscando hacernos pisar el ‘palito’ y que entremos a un enlace o, peor aún, que otorguemos nuestra información personal.

Los datos de IBM X-Force señalan un aumento del 2000 % en ataques a sistemas de control industrial (ICS) y activos de tecnología operativa (OT). Imagen: RedesZone.

¿Por qué el phishing aumentó durante la pandemia?

Oviedo señala que los casos de phishing han explotado como efecto colateral del trabajo remoto desde casa:

“El teletrabajo implica más conexiones donde el atacante puede tener más chance de éxito para monetizar su ataque. Los atacantes saben que hay más probabilidad de tener éxito, debido a la pandemia, por eso atacan. Para ellos es un negocio”.

“Para los cibercriminales, aquellos que se dedican día a día a enviar miles de correos engañosos a todo tipo de usuarios, estas estadísticas son favorables, saben que alguien va a caer”, reafirma. “Para aprovechar la pandemia, hacen este tipo de correos para usuarios con altos niveles de ansiedad o incertidumbre: ‘Haz clic aquí para obtener gasolina gratis del estado’ o el ejemplo más común para los peruanos: el bono. Tras cada una de estas miles de modalidades, puede haber una estafa”, precisa.

¿Cómo prevenir?

Oviedo se animó a compartirnos siete recomendaciones para reducir el riesgo exponencial del phishing:

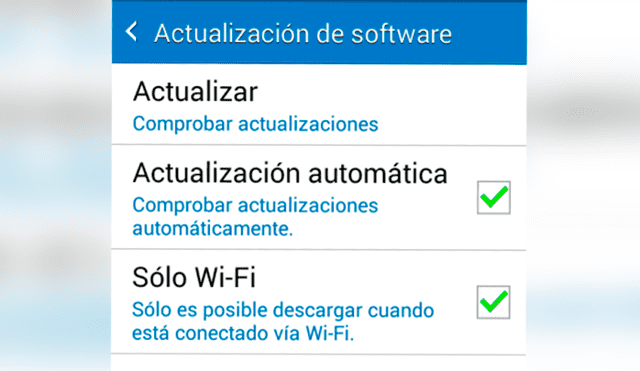

1. Actualizar y parchar tus aplicaciones

El 90 % de casos en los que el spam “explota”, sucede aprovechando vulnerabilidades conocidas. Es decir, los ciberdelincuentes recurren a vacíos de seguridad que son fáciles de encontrar y hasta, en algunos casos, de acceso público.

Si un usuario no actualiza sus sistemas y aplicaciones, está dejando estas vulnerabilidades sin resolver. Sumémosle a esto el hecho de que los estafadores ya conocen cuáles son estas y es prácticamente dejar una puerta abierta para que nos roben la información.

“Te llega un correo con spam. Bajas el archivo o haces clic en el enlace que no deberías”, explica Oviedo. “En este escenario, si tú hubieras parchado (actualizado) tu sistema (y aplicaciones) tendrías una chance que, en el 90 % de los casos —y cuando el método sea este— ese ataque no te comprometa”.

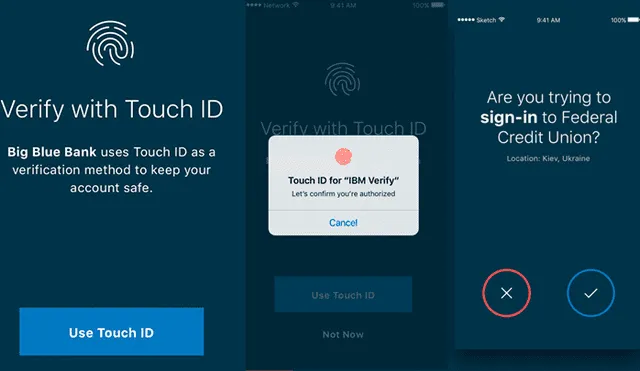

2. Usar doble o multifactor de identificación

Oviedo comenta que lo ideal es “hacerles la tarea más difícil”. Para eso, recomienda utilizar las opciones de doble y multifactor de autentificación donde sea posible.

¿Cómo funcionan estos sistemas? Lo que hacen es que, para ingresar a una de nuestras cuentas de usuario, sea necesario también brindar un código que se nos otorgue a través de nuestro smartphone, correo, o algún otro dispositivo.

“Por ejemplo, si hice clic por descuidado y compartí mi contraseña, el ciberdelincuente necesitará también el mensaje de texto que me llegó como segundo factor de autentificación al celular. Eso le hace la tarea más difícil”, concreta Oviedo.

Muchos servicios de la web, incluyendo bancos y redes sociales, ofrecen un doble factor de identificación; sin embargo, también existen herramientas externas que aumentan aún más la seguridad.

Un ejemplo lo brinda la misma IBM, con la aplicación IBM Verify, que permite, entre otras cosas, inicios de sesión de una sola vez, uso de la huella dactilar y opciones para el pago de servicios.

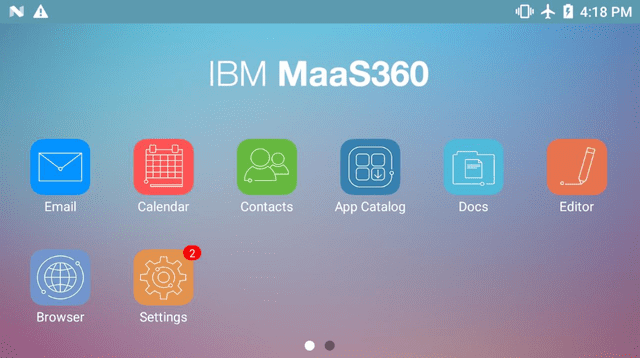

Mobile Device Maganement o gestión de dispositivos remotos, es una de las herramientas para mantener seguro el trabajo remoto en casos necesarios. Imagen: IBM MaaS360.

3. Usar herramientas de la compañía

Este pilar aborda la inseguridad que puede acarrear el teletrabajo. La recomendación es simple: usar las herramientas que te brinde la compañía y no recurrir a otras.

“Si uno no sabe qué usar, siempre es bueno consultar al departamento de soporte, si fuera el caso”, apunta. “Ese dispositivo que es mi laptop y lo he tenido en casa, ahora se conectará por primera vez a la compañía”.

Una de las soluciones que se suele emplear para estos casos —a nivel de dispositivos finales como tablets y smartphones— es el uso de los MDM (Mobile device management). Estas funcionan creando una porción dentro del dispositivo del trabajador que solo la empresa puede controlar, siendo capaz de incluir políticas para distintos escenarios. En IBM, utilizan una llamada MaaS360.

“Dado que el dispositivo personal ahora pasa a tener información de la compañía, es normal que yo esté consultando mi correo y descargue un archivo de Word o Excel con información sensible. Con estas políticas, si el dispositivo se extravía, se le podría hacer un borrado desde cualquier parte, solo de dicha data”, acota como ejemplo. “Otro caso puede ser el requerimiento de un certificado digital que solo lo emite la compañía para abrir el correo”, añade.

4. Acceder solo a redes Wi-Fi confiables

Un tema ya conocido, pero que nunca está demás volver a mencionar es el de usar solo accesos Wi-Fi confiables. “Los casos de estos hotspots que pueden ser de uso público, pero que uno no sabe si puede comprometer mi información”, afirma Oviedo, recomendando solo acceder a las redes de internet confiables como las de tu propio hogar.

5. Tomar ventaja de la nube

Oviedo hace especial mención al contexto actual de la transformación digital, pero por el valor que ofrece en la ciberseguridad. “Si yo voy a estar trabajando con archivos de la compañía, hay dos opciones: los puedo bajar a mi PC y trabajarlos, o los puedo trabajar desde la nube”.

“Si ando trabajando los archivos con la PC, pero llega un ransomware y me encripta toda la información del disco duro. Restaurar esa data será muy complicado”, detalla. “Por otro lado, si tengo los archivos en una solución de nube, es más complicado que el ransomware pueda encriptar la misma”.

Los servicios en la nube suelen ofrecer versionamiento, lo que quiere decir que podremos acceder a versiones guardadas horas antes y que están alojadas en un servidor externo a nuestra computadora. Si tenemos la información ahí, el riesgo de perderla por un ransomware se reduce considerablemente. “Uno gana. Ante estos escenarios de riesgo, tener un respaldo de la información en remoto es positivo”.

6. Recurrir a fuentes conocidas

“Debemos usar fuentes conocidas”, indica Oviedo, recalcando que vivimos en la época de la ‘posverdad’. “Llegan mensajes por WhatsApp u otros canales informales y muchas veces, uno les cree, para luego darse cuenta que son mentiras o fake-news”. Ante la duda, Oviedo recomienda siempre ir a la fuente, como medios de comunicación formales.

Uno de los ejemplos que menciona es el referente a los bonos para los más desfavorecidos por la pandemia: “Alguien puede enviar un correo o mensaje de texto bien escrito con un enlace que promete ayuda para ese tema”.

También advierte sobre cómo algunos estafadores generan sentido de urgencia. “Si nos llega un mensaje que diga: ‘Si usted no se inscribe en las próximas 24 horas, perderá el bono’, en la situación en la que estamos, puede hacer que uno se alerte y creer que es verdad”.

7. No abrir enlaces o correos adjuntos

Oviedo refuerza la importancia de ser precavidos a la hora de abrir correos o enlaces por medio de mensajes de texto. “No abrir los adjuntos de los mensajes o correos de una fuente que no conocemos. Si quieres acceder a una campaña u a todo tipo de información, es mejor tipear el enlace directamente”, concluye.

PUEDES VER ¿Por qué la batería de algunos teléfonos se hinchan y acaban pareciendo un globo? [VIDEO]

El futuro de la ciberseguridad y los ciudadanos conectados

El estudio IBM X-Force destapa una realidad que ya viene mostrándose desde el 2019, año en el que el phishing fue el principal vector para el acceso inicial de ataques. Es necesario, por lo tanto, acostumbrarnos a ser más proactivos que reactivos, en cuanto a la seguridad en internet, tal cual como recomienda Oviedo.

Por último, el experto resaltó el hecho de que la COVID-19 ha “acelerado la preocupación por la ciberseguridad”. Algunas empresas se encuentran contemplando el aumento de presupuesto para soluciones de este tipo y reforzar tres grandes elementos que Oviedo considera fundamentales: protección, detección y extensión de la capacidad.

Sin duda, la pandemia del coronavirus ha hecho más notorias las necesidades en seguridad que exige el futuro; sin embargo, estamos ante un largo camino de transformación digital y aún hay mucho por hacer.

Los artículos firmados por La República son redactados por nuestro equipo de periodistas. Estas publicaciones son revisadas por nuestros editores para asegurar que cada contenido cumpla con nuestra línea editorial y sea relevante para nuestras audiencias.